图书介绍

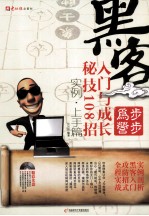

步步为营 黑客入门与成长秘技108招 实例·上手篇2025|PDF|Epub|mobi|kindle电子书版本百度云盘下载

- 黄国耀编著 著

- 出版社: 重庆:电脑报电子音像出版社

- ISBN:9787894764829

- 出版时间:2010

- 标注页数:276页

- 文件大小:118MB

- 文件页数:290页

- 主题词:信息安全

PDF下载

下载说明

步步为营 黑客入门与成长秘技108招 实例·上手篇PDF格式电子书版下载

下载的文件为RAR压缩包。需要使用解压软件进行解压得到PDF格式图书。建议使用BT下载工具Free Download Manager进行下载,简称FDM(免费,没有广告,支持多平台)。本站资源全部打包为BT种子。所以需要使用专业的BT下载软件进行下载。如BitComet qBittorrent uTorrent等BT下载工具。迅雷目前由于本站不是热门资源。不推荐使用!后期资源热门了。安装了迅雷也可以迅雷进行下载!

(文件页数 要大于 标注页数,上中下等多册电子书除外)

注意:本站所有压缩包均有解压码: 点击下载压缩包解压工具

图书目录

第1章 信息搜集让你“无处藏身”第1招 用X-scan搜集系统版本信息1

一、X-Scan介绍1

二、探测实战1

第2招 Google竟成黑客“帮凶”2

一、搜索特殊的“关键词”2

二、Google Hacker威力无穷3

第3招 借助Ping命令和网站信息探测4

一、使用Ping命令探测4

二、通过网站判断5

第4招 网站:信息泄密的罪魁祸首6

一、域名基础知识6

二、探测域名与IP7

三、Nslookup命令查询IP信息8

四、获得网站基本信息资料8

五、查看网站备案登记信息9

六、查看网站其它信息10

第5招 迂回战术 认识黑客社会工程学攻防10

一、什么是社会工程学10

二、黑客社会工程学的常用手段11

第6招 QQ、博客、就这样被你出卖12

一、挖掘你需要的QQ号12

二、通过博客挖掘更多信息13

三、从QQ开始“探路”13

四、不容忽视的QQ群14

第7招 去伪存真 信息筛选有诀窍15

一、人工筛选信息15

二、软件筛选信息17

第8招 隐藏IP增强安全18

一、为什么要隐藏IP18

二、使用代理藏IP19

三、用提供匿名冲浪的网站隐藏IP19

四、Telnet入侵时隐藏IP20

五、使用工具软件藏IP20

六、验证IP是否隐藏成功20

第9招 信息安全保卫战 拒绝做“肉鸡”21

一、什么是“肉鸡”21

二、如何判断电脑是否为“肉鸡”21

三、使用软件检测是否为“肉鸡”22

第2章 QQ被盗,心中永远的痛24

第1招 解析收文件QQ被盗的骗局24

一、盗号骗局再现24

二、双格式文件实例解析24

三、防盗技巧25

第2招 当心“QQ靓号”诱惑你25

一、“QQ靓号”的诱惑25

二、安全防范技巧26

第3招 QQ强制视频聊天27

一、强制视频聊天解析27

二、防范技巧27

第4招 QQ聊天记录攻防27

一、聊天记录防范27

二、强行聊天防范29

第5招 爱Q大盗 使用邮箱就能盗29

一、配置QQ木马29

二、突破软件的限制30

三、运行木马30

第6招 QQ申诉也被黑客利用31

一、木马客户端制作解析31

二、QQ密码很容易被盗31

三、QQ申诉信息“夺取”QQ号32

四、防范技巧32

第7招 巧施妙招 看好Q币、QQ通讯录33

一、为QQ硬盘设置密码33

二、为QQ通讯录设置密码33

三、看好你的Q币33

四、防骗技巧34

第8招 巧用邮箱聊天 揪出隐身QQ好友34

一、邮箱聊天揪出隐身好友34

二、注意事项35

第9招 借你一双慧眼 识破QQ骗局36

一、似是而非的QQ系统消息36

二、“最新刷Q币”的骗局36

三、“QQ防骗技巧”暗藏新骗局38

第10招 使用密保卡保护QQ39

一、认识密保卡39

二、QQ密保卡使用方法40

第11招 为QQ保驾护航——QQ医生42

一、与诺顿联手,免费杀毒42

二、系统漏洞扫描,安全可靠42

三、下载限速,流量实时监控42

四、木马扫描43

第3章 当心“藏污纳垢”的进程第1招 通通透透 认识Windows进程44

一、关闭进程和重建进程44

二、查看进程的发起程序45

第2招 自己动手 关闭恶意进程46

一、关闭任务管理器杀不了的进程46

二、查看隐藏进程和远程进程46

三、杀死病毒进程47

第3招 当心藏污纳垢的SVCHOST.EXE进程48

一、SVCHOST.EXE是何物48

二、识别SVCHOST.EXE中的病毒48

第4招 真假李逵 Explorer.exe进程要认清49

一、什么是Explorer.exe进程49

二、Explorer.exe容易被冒充49

第5招 强力助手Windows进程管理器50

一、进程管理50

二、恶意进程分析51

第6招 超级巡警为系统进程护航51

一、全面查杀51

二、实时防护52

三、保险箱52

四、系统安全增强工具52

五、用SSDT工具清除流氓软件53

第7招 堪比兵刃的超强手工杀毒辅助工具54

一、从进程中发现可疑文件54

二、查看网络端口与IE插件55

三、强大的文件管理功能55

四、服务与启动项管理55

第4章 看好你的大门——端口57

第1招 从零开始 认识系统端口57

一、什么是端口57

二、端口的分类57

第2招 熟能生巧 掌握端口基本操作58

一、开启和关闭端口58

二、端口查看工具59

三、重定向本机默认端口59

第3招 3389端口入侵与防范60

一、什么是3389端口60

二、3389入侵实例剖析61

三、3389端口安全防范61

第4招 创建安全策略 过滤与禁止135端口62

一、创建IP筛选器和筛选器操作62

二、创建IP安全策略63

三、指派和应用IPsec安全策略64

第5招 确保电脑安全 端口扫描利器不可少64

一、常见端口剖析64

二、用SuperScarn扫描端口安全65

三、NetBrute Scanner扫描端口66

第6招 多种手段保护Windows服务安全67

一、什么是系统服务67

二、关闭无用服务保系统安全68

三、使用软件监控系统服务69

第7招 切勿乱动 系统“服务”权限设置有讲究70

一、安全权限管理70

二、登录权限设置72

第5章 与病毒过招73

第1招 入门必备 了解计算机病毒及其分类73

一、计算机病毒的概念73

二、计算机病毒的分类73

三、计算机病毒传播途径73

第2招 简单可行 识破日常操作中的病毒文件74

一、抵制下载软件中的“诱惑”74

二、识别邮箱中的“附属品”75

第3招 有的放矢 防范邮件附件病毒75

一、什么是邮件附件病毒75

二、邮件病毒的“三大迷招”76

三、全面阻截邮件病毒78

第4招 胸有成竹 遭遇病毒时的应急措施80

一、病毒发作实例演示80

二、遭遇病毒时的应急措施80

三、病毒防范要点82

第5招 搭建虚拟机 深入理解病毒发作84

一、了解VMWare Workstation84

二、VMware Workstation的安装84

三、打造自己的虚拟计算机84

四、文件共享87

五、虚拟机中的木马实战88

第6招 影子系统 打造系统不破之身90

一、什么是影子系统90

二、影子系统的特点90

三、影子系统PowerShadow91

四、数据保护伞ShadowUser91

五、Returnil虚拟影子系统93

第7招 免费“卡巴斯基” 可牛双管齐下杀病毒93

一、联手卡巴斯基杀病毒93

二、实时防护,给你全方位保护94

三、高级防御,网页、邮件齐监控95

第8招 不用工具 命令行轻松反病毒96

一、Tasklist揪出可疑进程96

二、Ntsd结束病毒进程96

三、Netstat查看开放端口97

四、Find查看文件是否被捆绑97

五、FC检查注册表是否被篡改97

第9招 拒绝病毒 送你一把“保护伞”98

一、自动更新病毒库98

二、强大的病毒查杀能力98

三、出色的实时防护99

第6章 永远的特洛伊100

第1招 木马的分类和结构100

一、什么是木马100

二、木马的分类100

三、木马的结构101

第2招 剖析常见木马入侵手法101

一、木马入侵途径分析101

二、木马的运行原理102

三、木马隐形位置103

第3招 影片木马攻击与防范105

一、木马的起源105

二、影片木马制作105

三、影片木马安全防范108

第4招 三招两式 围剿潜藏在RMVB中的木马110

一、巧用RM恶意广告清除器110

二、使用快乐影音播放器清除广告110

三、迅雷也能查杀弹窗广告111

第5招 防不胜防 听歌也会中木马111

一、MP3中挂木马的原理111

二、添加音乐文件111

三、设置弹窗方式和弹出时间112

四、设置木马网页地址并完成配置112

五、MP3音乐“木马”防范措施113

第6招 妙用冰河陷阱防冰河113

一、冰河陷阱简介113

二、清除冰河木马114

三、诱骗骇客114

第7招 揭秘图片病毒/木马的制作原理116

一、什么是图片病毒116

二、图片病毒的传播方式和原理116

第8招 图片病毒与图片网马实战解析119

一、超强免杀图片病毒揭秘119

二、图片网马实战解析122

第9招 辨证施治 如何防范图片病毒124

一、安装补丁124

二、安装杀毒软件126

三、使用图片病毒专杀工具126

第10招 巧借工具 识破木马“马甲”126

一、什么是木马的马甲126

二、木马加壳实战127

三、让加壳木马“脱壳”127

第7章 网络扫描、嗅探与监听129

第1招 Sss扫描器下实战129

一、什么是扫描129

二、扫描实战129

第2招 流光扫描弱口令132

一、流光简介132

二、批量主机扫描132

三、指定漏洞扫描134

第3招 用ProtectX防御扫描器追踪135

一、ProtectX实用组件解析135

二、防御扫描器攻击136

第4招 经典嗅探器之Iris136

一、实例介绍Iris136

二、怎样防御嗅探器138

第5招 无线嗅探器之NetStumbler138

一、无线安全很重要138

二、应用实战139

三、拒绝笔记本Ad-hoc方式接入140

第6招 命令行下的嗅探器WinDump140

一、魅力所在140

二、应用实战141

第7招 网络监听实战解析143

一、监听的魅力143

二、监听实战145

第8招 妙用蜜罐诱敌深入148

一、什么是蜜罐148

二、个人级蜜罐系统的实现149

第8章 网吧黑客的反击151

第1招 网吧为何成“毒窝”151

一、安全问题一览151

二、初识防护技术152

第2招 网吧常见攻击与防范153

一、局域网攻击原理153

二、局域网终结者154

第3招 ARP欺骗实例解析155

一、欺骗原理155

二、欺骗实例155

三、ARP欺骗防范157

第4招 网吧木马攻防158

一、端口映射158

二、挂马实例演示159

三、如何防范网吧木马160

第5招 提升网络资源下载权限160

一、加密式的Flash动画下载160

二、使用站点资源探测器下载161

三、通过IE临时文件夹破解162

四、FlashGet添加代理突破限制162

五、下载在线流媒体163

第6招 BT下载的限制与突破165

一、限制内网BT下载165

二、突破端口封锁玩BT167

第7招 在线解除网吧下载限制167

一、网吧限制的“表面文章”167

二、利用网站在线解除限制168

第8招 使用工具解除网吧限制168

一、破解工具解除网吧的下载限制168

二、使用“2008网吧破解程序”168

三、找出作祟的网管软件169

四、轻松搞定 网吧电影带回家169

第9章 亦正亦邪的“远程控制”第1招 “屏幕间谍”让你洞悉一切171

一、屏幕间谍简介171

二、应用实战171

第2招 PcAnywhere远程控制 日久弥香173

一、PcAnywhere的安装173

二、PcAnywhere的基本设置173

三、应用远程控制功能174

第3招 用URLy Warning监控远程信息175

一、软件简介175

二、应用实战175

第4招 用WinVNC体验远程控制176

一、VNC简介176

二、应用实战176

第5招 使用QuickIP进行多点控制177

一、QuickIP能做什么177

二、设置服务器端178

三、设置客户端178

四、查看远程驱动器179

五、远程屏幕控制179

六、查看远程计算机进程179

七、远程关机179

第6招 UltraVNC轻松遥控远程电脑179

一、被控端(服务器)设置179

二、控制端(客户)设置180

三、实现远程连接180

第7招 巧用“网络人”随时远程控制181

一、用远程IP和密码快速控制181

二、用会员名和自定义密码连接183

三、硬件控制器操控远程电脑184

第8招 潜力挖掘 用好Windows远程桌面184

一、什么是远程桌面184

二、允许远程桌面连接184

三、发起远程桌面连接184

四、远程桌面和本地间传输文件186

第9招 远程管理主机的巧妙利用186

一、远程管理主机的利用思路186

二、利用漏洞入侵主机187

三、为漏洞主机打补丁188

四、隐藏式网站建立的方法190

第10章 网络钓鱼与网页挂马194

第1招 防诈骗、防钓鱼网上安全三步走194

一、查询对方的基本个人信息194

二、文件安全性检查195

三、查询网站相关信息来判断是否为骗子195

第2招 简单百宝箱反钓鱼实战196

一、简单百宝箱是如何被钓鱼的196

二、虚假钓鱼网站实例剖析197

三、两种方法检测百宝箱是否正版197

第3招 漏洞频曝 防范网页攻击乃当务之急199

一、浏览器安全要保证199

二、浏览器安全漏洞检测199

三、借助杀毒软件和其他安全工具200

第4招 逐一剖析 网页挂马实战演练200

一、静态网页挂马术201

二、动态网页模板挂马202

三、JS脚本挂马204

四、Body和CSS挂马205

第5招 Mcafee工具深入检测网站安全206

一、判别网页的安全等级206

二、搜索时检测网站的安全207

三、查看站点详细信息207

第6招 安全畅游网络 让“巡警”为你护驾207

一、认识超级巡警账号保护神207

二、屏蔽恶意网站畅游巡警209

第7招 用金山网盾防范网页挂马210

一、挂马网站快速拦截210

二、对下载/传输文件安全检测210

三、实时监控与一键修复211

四、Flash插件轻松修复211

第11章 黑客最青睐的“漏洞”第1招 巧用系统更新为系统打补丁212

一、什么是系统漏洞212

二、Windows update打补丁212

三、更新并备份补丁程序214

第2招 使用工具软件修复系统漏洞216

一、微软MBSA漏洞修复216

二、使用360安全卫士修复漏洞217

三、使用QQ修复漏洞217

第3招 IE7“零日”漏洞攻防218

一、漏洞简介218

二、漏洞利用代码实测218

三、木马的利用219

四、漏洞的防范219

第4招 Word Oday漏洞攻防220

一、漏洞简介220

二、攻击实战演练220

三、安全防范221

第5招 动易网站程序入侵解析222

一、问题所在222

二、入侵实战解析223

第6招 动网程序上传漏洞入侵224

一、入侵实战解析224

二、上传漏洞防范226

第7招 FTP漏洞入侵实战226

一、FTP服务器概述226

二、FTP资源大搜捕227

三、对FTP服务器进行入侵229

四、防范之策230

第12章 深入浅出玩转网络攻防第1招 轻松把握网站基本知识233

一、网站的结构233

二、建站技术234

第2招 网站常见攻击方式解密236

一、入侵管理入口236

二、设计漏洞237

四、网站安全十要素240

第3招 数据库攻防实战241

一、初级数据库下载241

二、SQL Server攻防242

三、专用工具进行数据库探测244

四、数据库源代码分析245

第4招 数据库防范秘技246

一、本机中的数据库安全策略246

二、购买空间的安全策略246

三、特殊文件名法247

第5招 严格账户管理 确保服务器安全248

一、内置账户248

二、账户的安全配置250

第6招 日志管理与系统审核253

一、事件查看器253

二、系统审核257

第13章 反侦查的电脑安全铁律第1招 哪些密码形同虚设260

一、什么样的密码才安全260

二、检测密码的安全强度260

第2招 加锁,从系统常用密码做起261

一、最基本:系统密码设置261

二、最底层:BIOS密码设置262

三、双重保护:Syskey双重加密262

四、短暂离开:屏保、电源密码263

第3招 无线电台网络WEP加密破解与防范264

一、无线WEP加密方法264

二、轻松获取WEP密码264

三、当心无线WEP被破解264

四、防范方法268

五、消除无线安全隐患的8种手段268

第4招 出“奇”不意 图片摇身变“加密锁”270

一、新建密码箱270

二、文件拖动实现快速加密270

三、文件转移:密码箱拆分271

第5招 密保卡保护 防盗号就用“巨盾”272

一、全面掌控系统安全272

二、三种方式查杀木马272

三、首创“密保卡”方式防盗号273

四、保险箱让账号更保险273

第6招 电脑全面加锁 护卫宝一软搞定274

一、文件和磁盘锁定274

二、桌面和键盘锁定275

三、任务管理器锁定276

四、设置属于自己的密码276

热门推荐

- 3693023.html

- 3348596.html

- 1389027.html

- 2886469.html

- 2014799.html

- 3266514.html

- 3657833.html

- 368979.html

- 2484279.html

- 591880.html

- http://www.ickdjs.cc/book_2503952.html

- http://www.ickdjs.cc/book_121706.html

- http://www.ickdjs.cc/book_2718784.html

- http://www.ickdjs.cc/book_2224126.html

- http://www.ickdjs.cc/book_1193766.html

- http://www.ickdjs.cc/book_1323436.html

- http://www.ickdjs.cc/book_2612363.html

- http://www.ickdjs.cc/book_1227310.html

- http://www.ickdjs.cc/book_557558.html

- http://www.ickdjs.cc/book_2979140.html